روند فزاینده سواستفاده از دامنههای دولوپر Cloudflare توسط عوامل تهدید

اخبار داغ فناوری اطلاعات و امنیت شبکه

دامنههای «pages.dev» و «workers.dev» مجموعه Cloudflare که برای استقرار صفحات وب و تسهیل محاسبات بدون سرور استفاده میشوند، به طور فزایندهای توسط مجرمان سایبری برای فیشینگ و سایر فعالیتهای مخرب مورد سواستفاده قرار میگیرند.

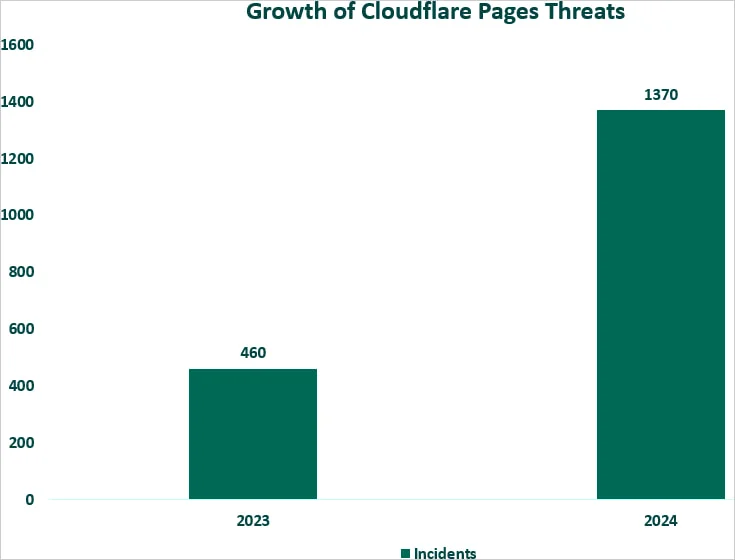

به گفته شرکت امنیت سایبری Fortra، سواستفاده از این دامنهها در مقایسه با سال ٢٠٢٣ بین ١٠٠ تا ٢۵٠ درصد افزایش یافته است.

محققان بر این باورند که استفاده از این دامنهها با هدف بهبود مشروعیت و اثربخشی این کمپینهای مخرب، بهرهگیری از نام تجاری قابل اعتماد Cloudflare، قابلیت تکیه به خدمات، هزینههای استفاده کمو گزینههای پروکسی معکوس است که تشخیص آنها را پیچیده میکند.

سواستفاده از صفحات Cloudflare

پلتفرم Cloudflare Pages، پلتفرمی است که برای توسعهدهندگان فرانتاند طراحی شده است تا بتوانند وبسایتهای سریع و مقیاسپذیر را مستقیما در Content Delivery Network (CDN) جهانی Cloudflare ساخته، مستقر و میزبانی کنند.

ویژگی میزبانی ثابت سایت، از طیف وسیعی از فریمورکهای استقرار برنامههای وب مدرن پشتیبانی میکند، و رمزگذاری SSL/TLS را بهطور پیشفرض ارائه میدهد و اتصالات HTTPS را بدون نیاز به پیکربندی اضافی تضمین میکند.

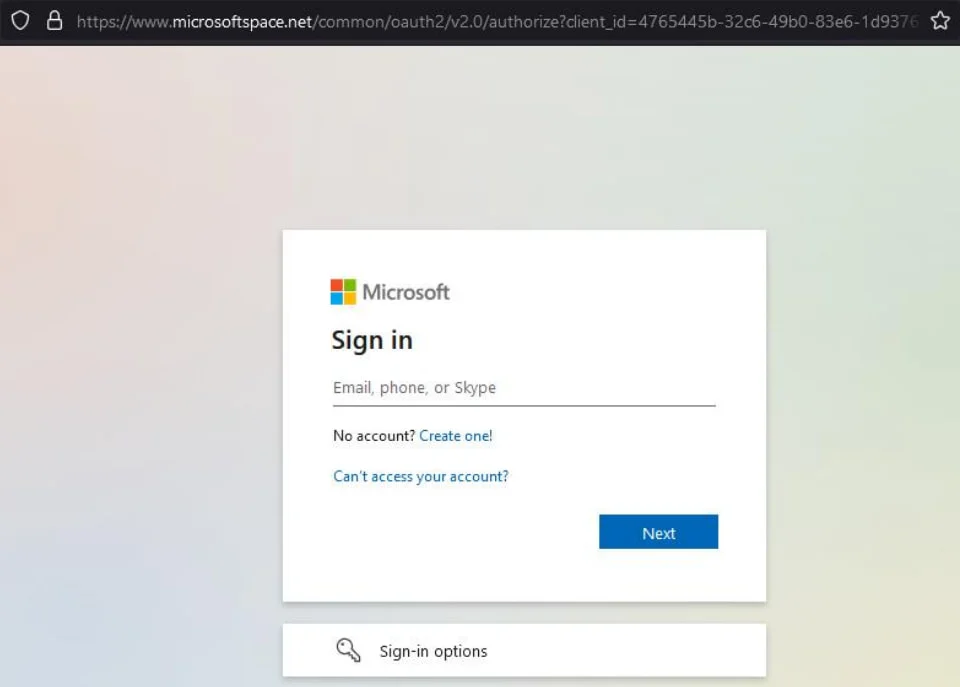

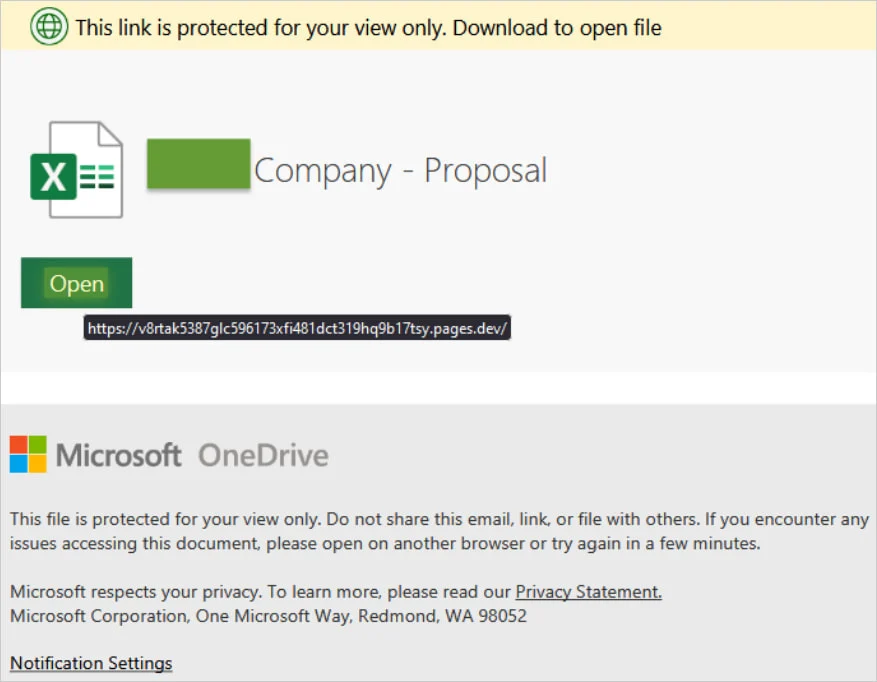

مجموعه Fortra گزارش میدهد که صفحات Cloudflare به ابزاری برای مجرمان سایبری تبدیل شده است که با میزبانی صفحات فیشینگ واسطه که قربانیان را به سایتهای مخرب مانند صفحات لاگین مایکروسافت آفیس 365 جعلی هدایت میکنند، از آن سواستفاده میکنند.

قربانیان از طریق لینکهای تعبیه شده در پی دی افهای جعلی یا در داخل محتوای ایمیل فیشینگ به آنجا هدایت میشوند که به دلیل شهرت Cloudflare توسط محصولات امنیتی علامتگذاری نمیشوند.

فورترا گزارش میدهد: «تیم SEA Fortra ١٩٨٪ افزایش حملات فیشینگ در صفحات Cloudflare را مشاهده کرده است که از ٤٦٠ حادثه در سال ٢٠٢٣ به ١٣٧٠ مورد تا اواسط اکتبر ٢٠٢٤ رسیده است. انتظار میرود با میانگین حدود ١٣٧ حادثه در ماه، حجم کل حملات تا پایان سال از ١٦٠٠ فراتر رود که نشاندهنده افزایش ٢۵٧ درصدی سال به سال پیشبینی شده است».

فورترا همچنین خاطرنشان میکند که عوامل تهدید از تاکتیک "bccfoldering" برای پنهان کردن مقیاس کمپینهای توزیع ایمیل خود استفاده میکنند.

مجموعه Fortra اینگونه توضیح میدهد: «برخلاف فیلد cc که گیرندگان را نشان میدهد، bccfoldering گیرندگان را تنها با افزودن آنها به پاکت ایمیل، نه هدرها، پنهان میکند. این تاکتیک گیرندگان را غیرقابل شناسایی میکند مگر اینکه سرور برای آشکار کردن آنها پیکربندی شده باشد. این تاکتیک توسط مهاجمان برای پنهان کردن مقیاس کمپین فیشینگ استفاده میشود، زیرا گیرندگان پنهان میتوانند تشخیص بزرگی کمپین فیشینگ را سخت و دشوار کنند».

سوءاستفاده از ورکرهای Cloudflare

پلتفرم Cloudflare Workers یک پلتفرم محاسباتی بدون سرور است که به توسعهدهندگان اجازه میدهد برنامهها و اسکریپتهای سبک را مستقیما در شبکه ادج Cloudflare بنویسند و مستقر کنند.

کاربردهای قانونی آنها شامل استقرار API، بهینهسازی محتوا، فایروال سفارشی و پیادهسازی CAPTCHA، اتوماسیون وظایف و ایجاد ریزسرویسها است.

مجموعه Fortra شاهد افزایش سواستفاده از Workers نیز بوده است، ازجمله برای انجام حملات Distributed Denial-of-Service (DDoS)، استقرار سایتهای فیشینگ، تزریق اسکریپتهای مخرب بهمرورگر هدف و حملات brute-forcing گذرواژههای حساب کاربری.

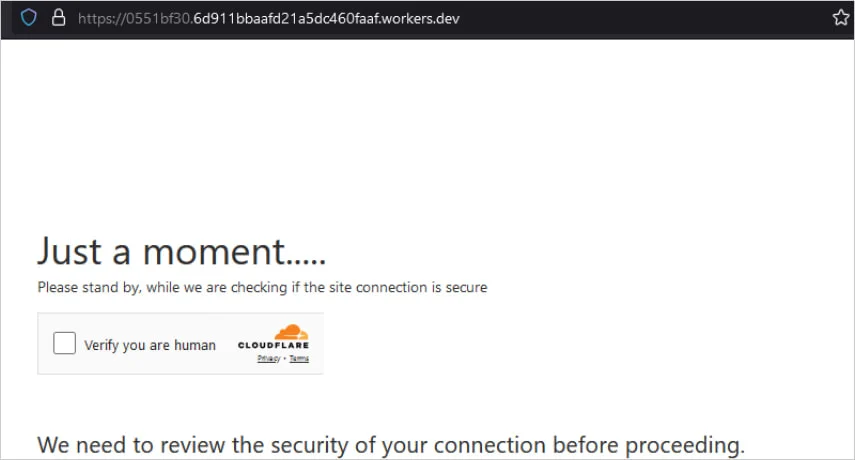

در یک مورد که توسط محققان به طور ویژه بررسی شده است، Cloudflare Workers برای میزبانی مرحله تایید انسانی در یک فرآیند فیشینگ برای افزودن مشروعیت ظاهری، مورد سواستفاده قرار میگیرد.

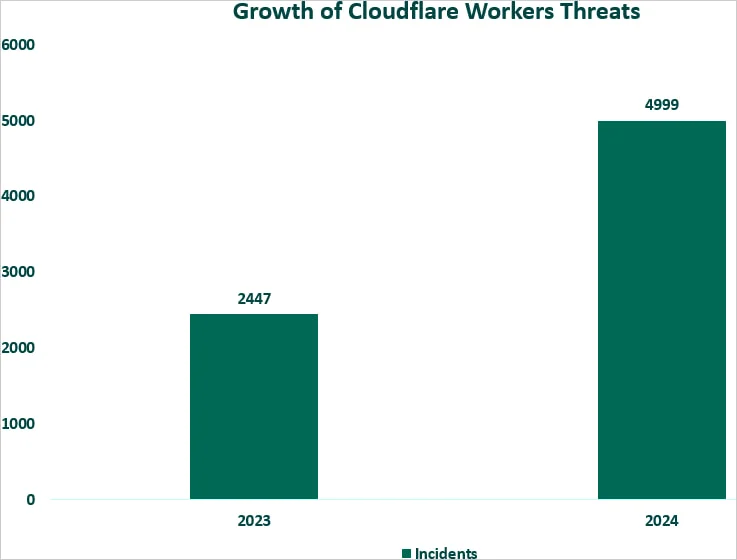

در گزارش Fortra آمده است: «ما شاهد افزایش ١٠٤ درصدی حملات فیشینگ در پلتفرم Cloudflare Workers بودهایم که از ٢٤٤٧ حادثه در سال ٢٠٢٣ به ٤٩٩٩ مورد در سال تا به امروز رسیده است. در حال حاضر با میانگین ٤٩٩ حادثه در ماه، انتظار میرود که حجم کل آن تا پایان سال میلادی به ٦٠٠٠ مورد برسد که نشاندهنده افزایش ١٤۵ درصدی پیشبینیشده نسبت به سال قبل است».

کاربران میتوانند در برابر فیشینگ که از خدمات قانونی سواستفاده میکند، با تایید صحت URLهایی که از آنها خواسته میشود اطلاعات حساس را وارد کنند، دفاع و مراقبت کنند.

درنهایت، فعال کردن مراحل امنیتی اضافی حساب مانند احراز هویت دو مرحلهای میتواند به جلوگیری از تصاحب حساب، حتی زمانی که اعتبارنامهها به خطر افتاده است کمک کند.

برچسب ها: bccfoldering, Cloudflare Pages, Cloudflare Workers, کلودفلر, Reverse Proxy, پروکسی معکوس, Framework, content delivery network, CDN, Cloudflare, cybersecurity, آسیبپذیری, Vulnerability, phishing, فایروال cloudflare, DDoS, جاسوسی سایبری, فیشینگ, امنیت سایبری, جنگ سایبری, Cyber Attacks, حمله سایبری, news